Mit 1Password8 gibt es keine eigenen, lokalen Vaults mehr, denn ausschließlich Zwangscloud. Agilebits hat in diesem Kontext bei vielen von uns Vertrauen verspielt: Es unterscheidet sich meiner Meinung nach heute oberflächlich kaum noch von Symantec, Lastpass oder Dashlane. Und: Der Wechsel zu einem Mitbewerber ist in 2023 alles andere als trivial.

tl;dr: Der Meinung vieler Experten nach war die Titanic sicher. Dann kam ein Eisberg.

Update 2023/12: Ich komme inzwischen sehr gut mit Enpass klar, siehe weiter unten

2023 ist 1Password einer der, wenn nicht der beliebteste Passwortmanager auf diesem Planeten. Grundlage für mein Urteil ist eine typische Google-Suche (Link). Nirgends hat dieser eine Wertung kleiner 80% oder 4 von 5 Sternen. Ursprünglich für den Mac entwickelt, nutze ich diesen seit Anbeginn und habe jeden Releasewechsel mitgemacht. Keiner der vielen, positiven Beiträge im Netz geht in die Tiefe.

Sind wir mal ehrlich: Kryptografie ist den meisten von uns – ich schließe mich bei dieser Annahme ein – absolut fremd. Es gibt hunderte Statements, von Agilebits selbst und von Dritten, warum 1Password sicher sei – auch in der Cloud (Link). Sie können damit recht haben, vielleicht liegen sie falsch.

Denn vielleicht wurde irgendwo doch irgendetwas übersehen. So wie bei Rivest‘ Rechenexempel mit RC4 zum Beispiel. Dabei muss der Fehler nicht im Quellcode oder bei Agilebits selbst stecken. Die nutzen eine Vielzahl an Dienstleistern, wie viele, andere auch. Und wenn die Mist bauen, wird’s auch ungemütlich. Und diese Einschläge kommen immer näher (Link).

Die ursprüngliche Idee bei 1Password, man habe seine eigenen „Vaults“ (verschlüsselte Dateien, welche Zugangsdaten enthalten), synchronisiert diese über WiFi, WebDAV oder einen Clouddienst eigener Wahl, ist jetzt mindestens mal einen Meter unter der Erde. Mit eigenen Vaults ist endgültig Schluss.

Meiner Meinung nach ist das Zusammenziehen unglaublich vieler Sicherheitsinformationen von Millionen von Nutzern an einem, zentralen Clouddienst weniger klug. Damit dürfte das Interesse von vielen geweckt sein. Dabei ist völlig egal, ob meine Idee einer „zusätzlichen Zwiebelschale“ selbst klug oder unklug ist: Die Entscheidung für das Sterben eigener Vaults hat Agilebits über unsere Köpfe hinweg getroffen. Die – von mir – unterstellte Idee dahinter ist, eine Abhängigkeit zum Dienstleister deutlich zu erhöhen.

Schritt für Schritt wurde versucht, lokale Vaults abzudrehen. Die Öffentlichkeitsarbeit in dieser Sache war auch alles andere als „optimal“ – (Link). Dazwischen kamen Aussagen, die überhaupt nicht mehr verständlich waren (Link). Immerhin: Sie stehen auch noch heute da. Wenn zu heiß gekocht wurde, gab immer Kritik aus der Community, anschließend wurde zurückgerudert. Das hat schon sehr deutlich was von „boiling the frog“.

Seit 2017 geht es mal in die eine, mal in die andere Richtung (Link). Mal war die Möglichkeit in der App verschwunden, lokale Vaults zu erstellen, mal waren die Vaults nach dem Update komplett weg. Es sah ganz so aus, als ob Agilebits einen Testballon nach dem anderen absonderte. Die Reaktion der Community ließ nicht lange auf sich warten. Die war zum Glück so laut, dass es bis Version 7 mindestens noch möglich war (ist), lokale Vaults zu verwenden.

1Password8 will also nur noch Cloud. Etwas, was entgegen aller (mehrdeutigen oder überspezifischen) Beteuerungen aus der Vergangenheit nun wahr wurde. Klar ist: Agilebits hat Geld eingesammelt (Link) – Möglicherweise zu viel. Interpretation: Es ist doch recht viel „Druck“ da.

Im Vorgänger 1Password7 – der bis heute immer noch (zum größten Teil) läuft – wird’s wie erwartet ungemütlich: Mindestens mal Firefox-Nutzer schauen jetzt in die Röhre: (Link). Ergo: Es gibt keine Weiterentwicklung mehr. Mit 1Password7 sterben tatsächlich lokale Vaults. Für viele ist – das inkludiert auch mich – Schluss.

Tschüs.

Das Verlassen von 1Password wird derweil immer schwerer. Hat man Bibliotheken von durchschnittlich rd. 2000 Zugängen, Softwarelizenzen, Kaufbelegen, SSH-Schlüsseln, Configbackups usw. in 1Password gesichert, könnte das Vorhaben in Zukunft quasi unmöglich werden, ohne erhebliche Verluste zu erleiden oder mühsamer „EDV zu Fuß“ 1by1.

Klar: Import von anderen geht immer, am Export besteht jedoch kein finanzielles Interesse.

Vielleicht ist jetzt sogar der letzte Zeitpunkt, das Schiff zu verlassen, ohne Schiffbruch zu erleiden.

Export via 1Password8:

Das JSON-1PUX-Format aus 1Password8 erzeugt in Bitwarden so viel Chaos, dass ich mich nicht auf die „neue“ Passwortdatenbank verlassen kann. Inhalte sind in falsch zugeordneten Feldern, ich habe teils komplett fehlende Datensätze – Ding ist: Ich weiß erstmal nicht wo und wie viele Versluste tatsächlich evident sind. Damit ist das Konzept über diesen Weg unnütz.

Nutzer, welche keine Anhänge gesichert haben, könnten damit möglicherweise klarkommen, allerdings gibt es weiterhin das oben erwähnte Durcheinander. ENPass kann mit dem aktuellen 1Pux gar nichts mehr anfangen, es crasht gleich beim Import.

Ich vermute, dass kürzlich geändert wurde und beide Konkurrenz einen anderen Stand vom Import-Muster haben. Sieht man in die Foren, kommt dies bei 1Password wohl relativ häufig vor.

Export via 1Password7:

Der Export in 1PIF gelingt. Diese Transferdatei verstehen sowohl Bitwarden, als auch Enpass. Allerdings übersieht man schnell die Meldung in 1Password, dass nicht alles komplett exportiert wurde:

N Objekte exportiert. Benutzerdefinierte Symbole, Anhänge oder Objekte wurden übersprungen.Und macht einen folgenschweren Fehler. Jetzt weiß ich aufgrund der Meldung auch nicht, wie viele Objekte übersprungen wurden, da N meiner Erfahrung nach inkorrekt angezeigt wird. Der Fehler beim Export liegt in der Regel daran, dass ich Anhänge bei vielen 1Password-Objekten hinterlegt habe und 1PIF damit nicht umgehen kann. Ein schlauer Programmierer hätte die Dokumente brav neben die 1PIF in ein jeweils dediziertes Verzeichnis gepackt. Oder auch nicht, man will den Umzug des Nutzers ja nicht unnötig beschleunigen.

Der Lösungsvorschlag von Agilebits ist ehrlich gesagt ein Brüller (Link). Vermeintlich geht’s nur, indem man jedes Element 1by1 durchgeht. Mit Verlaub, Nö.

Trick17:

Erst später komme ich auf den Trick, der mir zuvor extrem viel Zeit beim Abgleichen hätte sparen können: Das Erstellen eines lokalen Tresors funktioniert in 1Password7 weiterhin. Selektiert man alle Objekte innerhalb von einem Cloudvault und verschiebt diese dann in einen Lokalen Tresor, bleiben die nicht 1PIF-exportierfähigen weiterhin im Cloudvault. Hier finde ich zuverlässig alle Dokumente, die ich händisch angehen muss. Das Durchsehen ganzer Vaults entfällt also. Hätte ich das nur vorher gewusst…

Fazit

Dies ist meine persönliche Wertung über 1Password. Wie in vielen Punkten ist es völlig legitim, anderer Meinung zu sein. Besser ist es, mindestens mal einen Passwortmanager zu benutzen, denn gar keinen.

Ich für meinen Teil habe den Eindruck, dass die Menschen von Agilebits ihre Nase so weit oben tragen, dass man sich bei Regenwetter schon Sorgen machen muss. Vertrauen stützt sich auf Erfahrung. Ich bin nicht böse, dass sie einen Feature-Request von knapp 1000 anderen Nutzern zum URL-Handling immer noch nicht geklärt haben. Ich bin enttäuscht, dass meine Annahme auf überspezifischen Dementi fußte, man unterstütze weiterhin lokale Vaults. Die Neuentwicklung von „1Password8“ ist ja nicht nur vom UI her ein Schritt in das letzte Jahrzehnt. Es ist auch nicht das Abo-Modell, was ich übrigens damals schon auf’s schärfste kritisier hatte und diesen Schritt schon vorher ahnte: Sie haben lokale Vaults sterben lassen. Ich traue ihnen deshalb exakt so weit, wie ich eine Waschmaschine werfen kann.

Ich kann 1Password 2023 nicht mehr empfehlen.

Die alten 1Password7 Versionen gibt es hier: (Link) – Noch. Sofern man die Yubikeys vom Account trennt, ist damit die Nutzung des Cloud-Vaults und ein export in einen lokalen möglich – Noch.

Den erwähnten Passwortmanager Enpass gibt es hier: Link

Den erwähnten Passwortmanager Bitwarden gibt es hier: Link

Update: Ich habe Enpass gewählt

Ich habe mich für Enpass entschieden, weil ich hier keinen weiteren Sync-Dienst wie bei Bitwarden installieren muss (dies ist u.a. über Docker möglich, siehe hierzu auch die Dokumentation: Link, oder ein Alternativprodukt wie Vaultwarden – über einen Einzeiler via Proxmox bereitstellbar: Link/Miscellaneous) oder dauerhaft bezahlen muss. Ich wollte ja auch von einer Cloudlösung weg.

Ich hatte vor einigen Jahren Enpass unter OSX schon einmal getestet, hatte dies jedoch verworfen. Es ist gut möglich, dass sich das Tool unter OSX inzwischen verbessert hat, allerdings kann ich hierzu keinerlei Aussagen mehr treffen (mangels Hardware). Unter Windows und Android hingegen komme ich sehr gut damit klar.

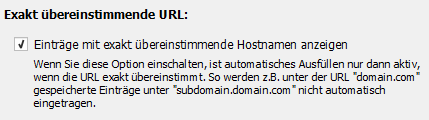

In Enpass kann ich lokale Vaults erstellen, diese z.B. mit Android über WiFi synchronisieren. Ich kann -sofern ich möchte – auch einen externen Cloudservice meiner Wahl nehmen, um Vaults nicht nur mit eigenen Geräten zu teilen, sondern auch mit Dritten, wie z.B. der Familie. Besonders gut gefällt mir auch, dass ich den Domaintreffer auf Explizit stellen kann:

Dies ist ein Feature, welches ich schon vor 8 Jahren bei Agilebits angefragt habe und bis heute konsequent ignoriert wird. Ferner kann ich Domains vom Autosave vorab ausschließen – Der Passwortmanager stört meinen Arbeitsfluss so in keiner Form. In Verbindung mit Google Chrome und Mozilla Firefox gibt es unter Windows keinerlei Probleme, lediglich eine Umgewöhnung. Edge benutze ich nicht. Die Synchronisation mit und die Nutzung unter Android klappt problemlos.

Einziger Kritikpunkt: Ich würde mir wünschen, Wildcards nicht nur für die Ignorierliste, sondern auch für die Trefferliste einpflegen zu können. Weil ich das nicht kann, ist ein Passwordobjekt mit rd. 200 URL’s gepflegt. Das führt bei der Benutzung zu teils zu Verzögerungen.

Die Oberfläche von Enpass ist teils etwas „gewöhnungsbedürftig“. Ich finde mich in der zweiten, auswählbaren „klassischen“ Oberfläche deutlich besser zurecht. Das Programm lässt sich mit Windows Hello entsperren, alternativ auch mit Pincode. Ich bin über mehrere Wochen hinweg sehr zufrieden.